Objectifs d'un pentest IoT

Un pentest IoT consiste à évaluer la sécurité d’un dispositif connecté en simulant les conditions d’une attaque réelle. Les tests peuvent couvrir plusieurs aspects, notamment les dispositifs IoT, les protocoles de communication utilisés, les plateformes cloud associées, ainsi que les applications mobiles ou web permettant de les piloter. Ils se concentrent sur la recherche de failles potentielles dans la configuration des dispositifs, leurs mécanismes d’authentification ainsi que la sécurité des données transmises et stockées.

À l’issue d’un pentest IoT, nos auditeurs fournissent un rapport détaillé présentant les vulnérabilités identifiées, les scénarios d’exploitation ainsi que des recommandations de correction. Une phase de validation peut ensuite être menée afin de vérifier la bonne mise en œuvre des correctifs, s’assurer de l’absence d’effets indésirables et produire un rapport de validation, afin de garantir un niveau de sécurité et de robustesse optimal du dispositif connecté.

Notre expertise technique en pentest IoT

Nos auditeurs réalisent des pentests IoT sur une grande variété d’objets connectés, de protocoles et d’architectures. Qu’il s’agisse d’équipements embarqués, de passerelles, d’applications mobiles associées ou d’infrastructures cloud, nous adaptons notre approche aux spécificités de votre écosystème IoT afin d’identifier les vulnérabilités pouvant compromettre les appareils, les communications ou les données.

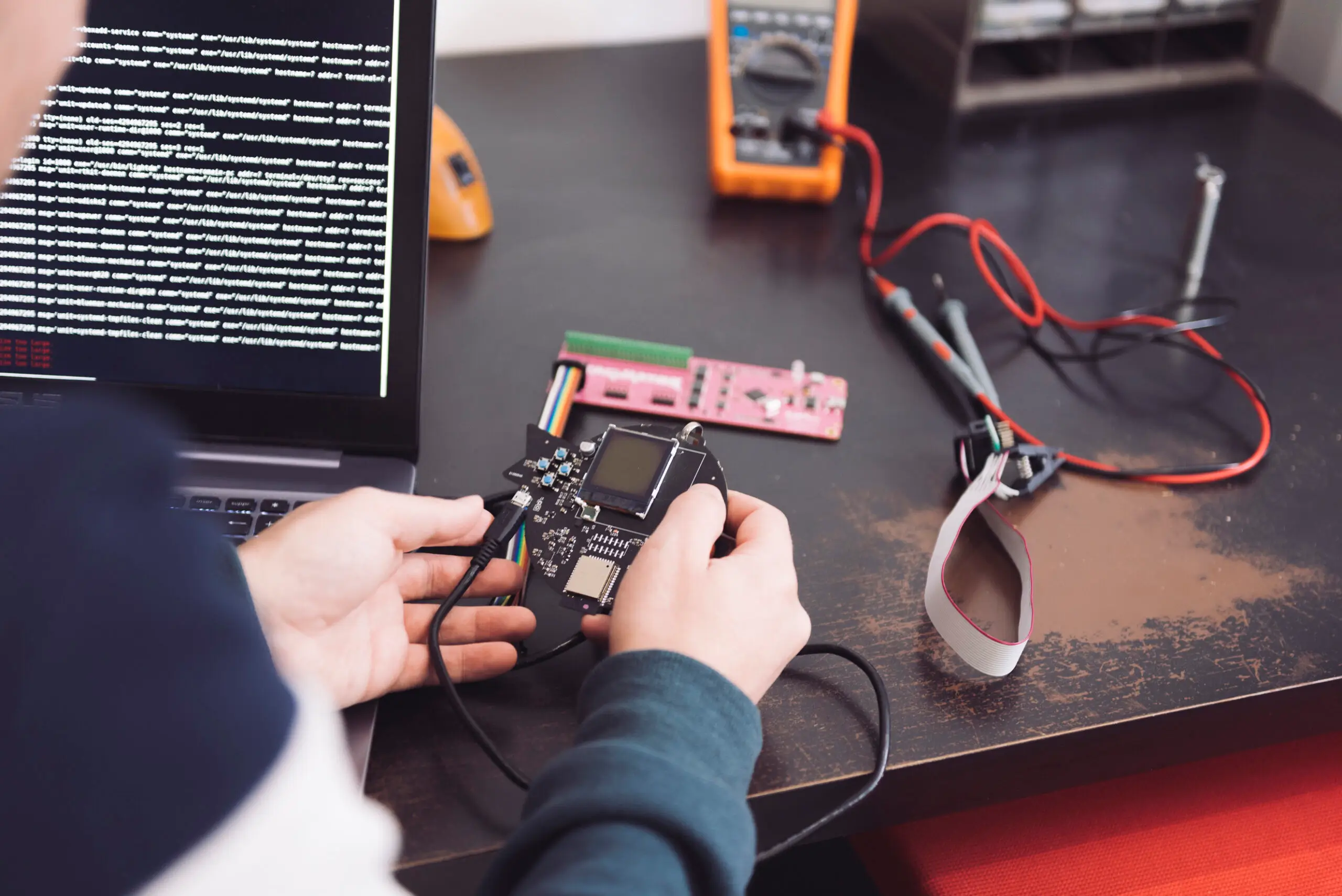

Pentest Hardware

Analyse physique et reconnaissance matérielle

- Identification des composants critiques : ports, interfaces de programmation, puces mémoire, connectiques d’extension

- Évaluation des protections physiques et inspection du PCB

Audit des interfaces exposées

- Cartographie des points d’entrée exploitables

- Vérification de l’activation de ports de test en production

- Évaluation des risques liés au routage du PCB et à la conception des cartes

- Contrôle des protections anti-accès non autorisé

Tests d’accès via consoles et ports de débogage

- Connexion via UART ou JTAG

- Accès à la console de débogage et récupération de logs

- Initialisation d’un shell système

- Lecture directe de la mémoire et exécution de commandes non autorisées

Analyse et extraction de la mémoire embarquée

- Audit des puces EEPROM, NAND, NOR

- Techniques de dumping pour extraction du contenu

- Recherche d’identifiants, de clés cryptographiques et de secrets en clair

- Évaluation de la résistance à la rétro-ingénierie (obfuscation, protections anti-tampering)

Tests de perturbation et attaques matérielles avancées

- Fault injection, voltage glitching, clock glitching

- Observation du comportement en conditions anormales

- Contournement potentiel de protections logicielles

- Accès à des modes de maintenance non documentés

Tests réalisés lors d’un pentest de Firmware

Analyse statique du firmware

- Recherche de chaînes sensibles (identifiants, clés cryptographiques)

- Détection de fonctions ou bibliothèques vulnérables

- Vérification des configurations et paramètres de sécurité

- Inspection des sections critiques : authentification, communications, mises à jour

Analyse dynamique

- Identification de vulnérabilités d’exécution (buffer overflow, erreurs mémoire)

- Tests des mécanismes de mise à jour pour détecter l’injection de code malveillant

- Observation du comportement en conditions réelles ou simulées

Audit des mécanismes de sécurité intégrés

- Vérification des systèmes de contrôle d’intégrité du firmware

- Détection de backdoors ou authentifications faibles

- Identification de routines permettant un accès non autorisé

Tests de résistance aux attaques physiques et logicielles

- Reverse engineering des protections logicielles et matérielles

- Manipulation des paramètres du bootloader et séquences de démarrage

- Évaluation de la robustesse globale face aux attaques avancées

Audit des protocoles de communication

Identification et cartographie des protocoles utilisés

- Détection des protocoles : HTTP/HTTPS, MQTT, CoAP, BLE, ZigBee, LoRa, NB-IoT ou propriétaires

- Interception et analyse des trames sur interfaces radio, Wi-Fi, Bluetooth ou filaires

Analyse du chiffrement et de l’authentification

- Vérification de la présence et de la robustesse du chiffrement

- Évaluation des mécanismes d’authentification et gestion des sessions

- Détection des failles permettant attaque par rejeu, usurpation ou injection de paquets

- Identification de communications non chiffrées ou mal chiffrées exposant identifiants, mots de passe ou données personnelles

Tests spécifiques sur les protocoles sans fil

- Évaluation de la résistance au jamming et au spoofing

- Analyse BLE (services, caractéristiques) pour détection d’accès non autorisés

- Vérification de la possibilité d’envoyer des commandes malveillantes

Audit des communications critiques

- Analyse de la sécurité des API REST exposées

- Vérification des configurations MQTT et des contrôles d’accès

- Évaluation des risques de compromission via protocoles non sécurisés

Évaluation de la protection contre les attaques réseau

- Tests contre les attaques Man-in-the-Middle (MitM)

- Vérification de la résistance à l’interception et à la modification de trames

Audit des interfaces web et mobiles

Pour les applications web, nos tests s’appuient sur les standards OWASP (notamment l’OWASP Top 10), et cherchent à détecter les failles courantes comme les injections SQL, les XSS, les mauvaises configurations de sécurité, les vulnérabilités d’authentification ou encore les fuites de données.

Du côté des applications mobiles, nos tests reposent sur le MASVS (Mobile Application Security Verification Standard). L’audit comprend une phase de reverse engineering de l’APK ou de l’IPA, l’analyse du code natif, l’identification des dépendances tierces, et l’étude des communications réseau.

Réaliser un pentest IoT avec Vaadata, expert certifié en sécurité offensive

Choisir Vaadata pour réaliser un pentest IoT, c’est faire appel à une entreprise de référence, certifiée selon des normes de sécurité strictes. Vaadata est certifiée PASSI, CREST, ISO 27001 et ISO 27701, ce qui garantit la qualité de nos tests et leur conformité aux standards les plus exigeants en matière de cybersécurité et de protection des données. Ces certifications témoignent de notre engagement à adopter les meilleures pratiques pour la sécurité des informations et de notre respect des exigences légales.

Nos auditeurs possèdent également des certifications reconnues, attestant de leur expertise dans l’identification et l’exploitation des vulnérabilités dans les dispositifs IoT. Notre méthodologie de pentest IoT repose sur des cadres éprouvés, ce qui garantit une couverture exhaustive des vulnérabilités possibles, des erreurs de configuration aux failles dans les protocoles de communication, les API ou les interfaces de gestion.

En fonction de vos besoins spécifiques, nous pouvons peut adapter le périmètre du pentest IoT pour se concentrer sur les points les plus sensibles ou réaliser une analyse complète de l’ensemble de l’écosystème IoT. Nous offrons un accompagnement personnalisé et des rapports détaillés pour vous permettre de renforcer la sécurité de vos dispositifs connectés tout en assurant une totale confidentialité.

Nos derniers articles

Injection de requêtes Ransack : analyse et exploitation d’une vulnérabilité ORM